Minimum Viable Security: IT-Sicherheit für KMU ohne eigenen CISO Kleine und mittlere Unternehmen stehen zunehmend im Fokus von Cyberangriffen, verfügen aber selten über einen eigenen CISO oder ein vollumfängliches IT-Sicherheitsmanagement. Gleichzeitig steigen die Anforderungen durch Gesetze, Kundenerwartungen und Standards wie NIS2 sowie behördliche Empfehlungen für KMU. Der Ansatz „Minimum Viable Security“ (MVS) hilft, ein wirksames … Weiterlesen

Cybersecurity & Compliance

In diesem Bereich teile ich tiefgehende Einblicke in die Welt der IT-Sicherheit. Von strategischer Governance bis hin zu spezifischen Lösungen für Energie & KRITIS.

LkSG & IT 2026: Governance-Strategien für volle Subunternehmer-Transparenz

Governance & Compliance: LkSG & IT – Transparenz bis zum letzten Subunternehmer Die neue Ära der Corporate Governance im IT-Sektor Lange Zeit galt die IT-Branche als „saubere“ Industrie. Im Gegensatz zur Textil- oder Bergbauindustrie schienen Menschenrechtsverletzungen hier weit entfernt. Doch der Blick hat sich geschärft: Ob es um die Gewinnung seltener Erden für Hardware, prekäre … Weiterlesen

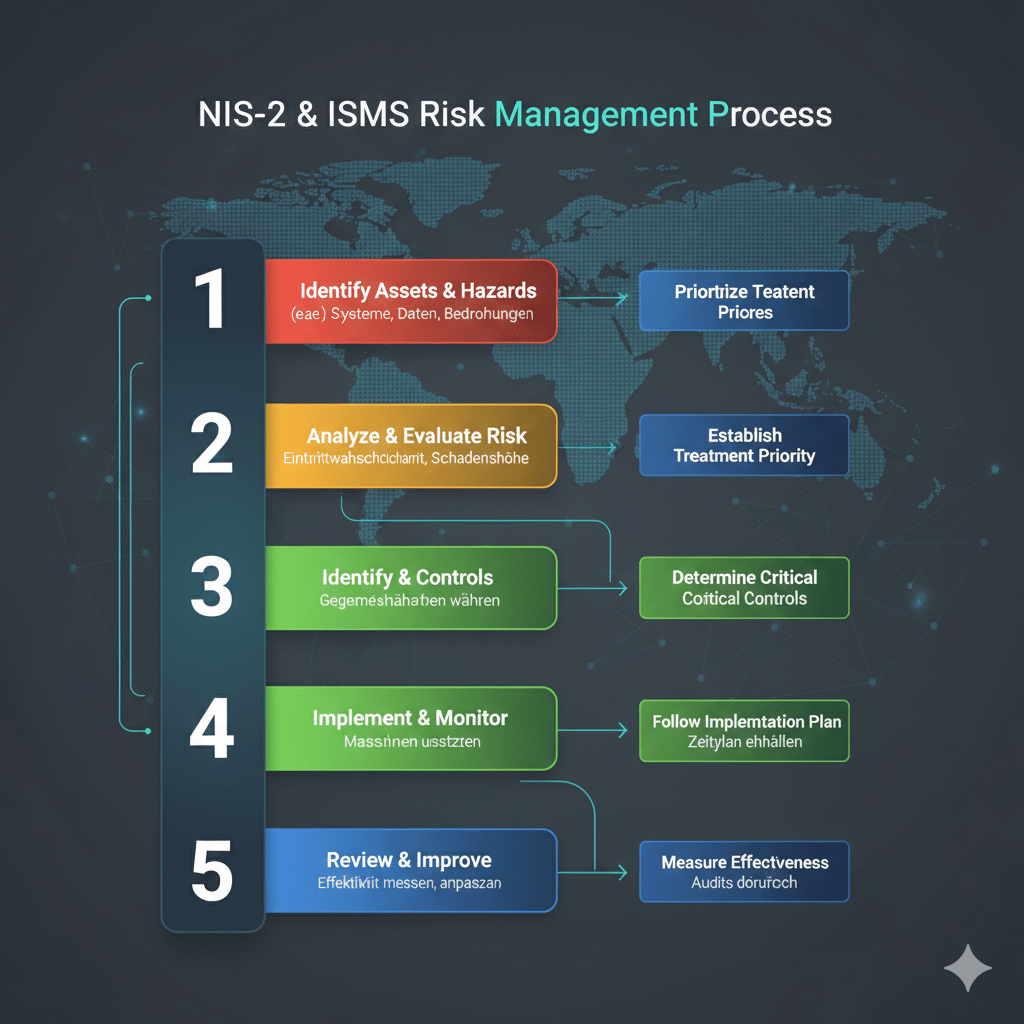

NIS-2 & ISMS Guide: Compliance für Energiewirtschaft & Stadtwerke

NIS-2 & ISMS – Die neue Rechtslage für die Energiewirtschaft Der regulatorische Druck auf Stadtwerke und KMU Mit der Umsetzung der NIS-2-Richtlinie in nationales Recht (in Deutschland durch das NIS2UmsuCG) rückt die Cybersicherheit in das Zentrum der Compliance-Pflichten. Besonders die Energiewirtschaft und Stadtwerke stehen im Fokus, da sie als „Wesentliche Einrichtungen“ eingestuft werden. Ein Ausfall … Weiterlesen

3 Mythen zur NIS-2 Compliance in der IT-Security

Die 3 größten Mythen zur NIS-2 Compliance: Sind Sie wirklich vorbereitet? In meinen Gesprächen mit IT-Leitern und Geschäftsführern aus dem Energiesektor höre ich oft die gleichen Sätze. Doch Vorsicht: Viele dieser Annahmen beruhen auf veralteten Informationen und können unter der neuen NIS-2-Richtlinie teuer werden. Mythos 1: „Wir sind ISO 27001 zertifiziert, das reicht aus.“ Zwar … Weiterlesen

NIS-2 Umsetzung Energiebranche: Leitfaden für Compliance & Haftung

NIS-2 in der Energiebranche: Warum Abwarten 2026 keine Option mehr ist Die regulatorischen Anforderungen an die Cybersicherheit erreichen ein neues Level. Mit der Einführung der NIS-2-Richtlinie werden die Daumenschrauben für Unternehmen der Energiebranche – insbesondere Stadtwerke, Netzbetreiber und Energielieferanten – massiv angezogen. Wer jetzt nicht handelt, riskiert nicht nur die Sicherheit seiner Anlagen, sondern sieht … Weiterlesen

SAP Security Audit Guide 2026: Tiefenanalyse, ABAP-Sicherheit & Cloud-Compliance

SAP Security Audit: Der ultimative Guide für maximale Systemsicherheit im Jahr 2026 In der heutigen vernetzten Unternehmenswelt ist das SAP Security Audit kein optionales „Nice-to-have“ mehr, sondern das Rückgrat der gesamten Enterprise-Governance. Als Ihr Business Consultant weiß ich: Ein SAP-System ist weit mehr als eine Datenbank; es ist das Nervensystem Ihres Unternehmens. Ein Security Audit … Weiterlesen

SAP BTP Custom Domains in der Energiebranche

SAP BTP Custom Domains in der Energiebranche: Kryptische URLs maskieren und IT-SiG 2.0 konform agieren In der kritischen Infrastruktur (KRITIS) der Energieversorgung sind Vertrauen und Datensicherheit das höchste Gut. Dennoch nutzen viele Unternehmen standardmäßig die kryptischen URLs der SAP Business Technology Platform (BTP), wie etwa https://tenant.region.hana.ondemand.com. In diesem Leitfaden erfahren Sie, warum die Umstellung auf … Weiterlesen

NIS-2 Richtlinie: Warum Warten für die Energiewirtschaft keine Strategie ist

NIS-2 Richtlinie: Warum Warten für die Energiewirtschaft keine Strategie ist Einleitung Die Vernetzung kritischer Infrastrukturen bietet enorme Chancen, erhöht aber auch die Angriffsfläche für Cyberattacken. Die neue NIS-2-Richtlinie (Network and Information Security Directive 2) hebt die Sicherheitsanforderungen in der EU auf ein neues Level. Besonders für Energieerzeuger und Netzbetreiber in Deutschland bedeutet dies eine drastische … Weiterlesen

Das NIS-2 Umsetzungsgesetz: Haftungsfallen für die Geschäftsführung vermeiden

Mit dem Inkrafttreten des NIS-2-Umsetzungsgesetzes hat sich das Spielfeld für die Leitungsebene in KRITIS-Unternehmen und wichtigen Einrichtungen drastisch verändert. War IT-Sicherheit früher oft eine „Delegationsaufgabe“ an den CISO oder die IT-Leitung, wird sie 2026 zur unumgänglichen Chef-Sache mit persönlichem Risiko. 1. Die neue Qualität der Verantwortung Die NIS-2-Richtlinie macht Schluss mit der Ausrede „Davon habe … Weiterlesen

Blackout Prävention

Blackout-Prävention 2026: Warum technische Redundanz allein im Ernstfall versagt Die Gefahr eines großflächigen, langanhaltenden Stromausfalls ist im Jahr 2026 kein bloßes Schreckensszenario für Katastrophenfilme mehr, sondern ein integraler Bestandteil der nationalen Sicherheitsstrategie. In einer Welt, in der die Energieversorgung zunehmend dezentral gesteuert wird und die Abhängigkeit von digitalen Schnittstellen massiv gestiegen ist, hat sich das … Weiterlesen